Проблема обеспечения квалифицированными кадрами информационной безопасности как самостоятельной сферы профессиональной деятельности неоднократно обсуждалась в экспертном сообществе на различных площадках. Анализируя результаты дискуссий, можно утверждать, что на текущий момент есть три основных заинтересованных группы:

- Собственно крупные предприятия, для которых актуальна задача обеспечения информационной безопасности собственной критической инфраструктуры и которые в своем составе имеют профильное подразделение (или специалистов) по информационной безопасности.

- Вендоры и интеграторы, которые, с одной стороны, выступают как поставщики различных услуг по обеспечению информационной безопасности для крупных предприятий, а с другой стороны они сами являются работодателями для специалистов с узкопрофильной специализацией.

- Вузы, ссузы и в целом образовательное сообщество, организуемое ФУМО ИБ, обеспечивающее подготовку специалистов соответствующего профиля.

В качестве наиболее очевидного результата обсуждения можно отметить расхождение позиций указанных групп по отношению к основным вопросам: кого, в каком количестве и как должны готовить образовательные учреждения, чтобы удовлетворить спрос крупных работодателей.

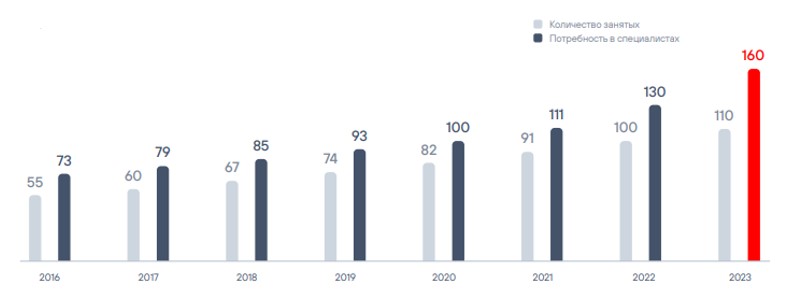

Так, показательным является вопрос о потребности рынка труда в специалистах по информационной безопасности. С точки зрения вендоров аналитического отчёта «Рынок труда в информационной безопасности в России в 2024–2027 гг.: прогнозы, проблемы и перспективы» Positive Technologies дефицит специалистов оценивается от 50 до 70 тыс. человек.

Количество и потребность занятых на рынке труда в ИБ, тыс. рабочих мест:

С точки зрения ФУМО ИБ и государственных органов в целом, ситуация не выглядит столь критичной. По оценкам, приводимым в выступлениях представителей ФУМО ИБ, дефицит специалистов оценивается примерно в 15 тыс. человек, исходя из чего формируются соответствующие контрольные цифры приема (КЦП) в учебных заведениях.

Индикаторы реализации государственных основ (концепции) подготовки кадров в области ИБ на 2030г. (годовой показатель):

- Объем КЦП для системы высшего образования — не менее 12000 мест.

- Объем профессиональной переподготовки специалистов по защите информации по дополнительным профессиональным программам (360–1000 часов) — потребители: госорганы и организации, реальный сектор экономики — не менее 12000 чел.

- Объем повышения квалификации и профессиональной переподготовки ППС и педагогических работников по программам в области ИБ — не менее 600 чел.

О том, что реальная потребность ближе к данным ФУМО ИБ говорит количество вакансий на популярных рекрутинговых ресурсах. Так, по состоянию на май 2024 г. общее количество вакансий оценивалось примерно в 6000+ позиций. С учетом того, что примерно такое же количество вакансий закрывается без открытого поиска, можно говорить о дефиците как раз в 12–15 тыс. сотрудников.

Другим существенным моментом, показывающим расхождение мнений, является направление специализаций (профессиональный профиль) востребованных специалистов. Так, по мнению вузов и вендоров, нужны специалисты с узкопрофильной специализацией. Вместе с тем, по мнению крупных работодателей, выраженном, в частности, на «Инфофоруме», их, в первую очередь, интересуют «универсальные солдаты», умеющие самостоятельно решать широкий круг задач. Подтверждение этому также можно найти при анализе описания вакансий на HH.RU, который показал, что открыто 2276 вакансий, из них большую часть занимают универсальные специалисты:

- Инженер по информационной безопасности с 630 вакансиями (28%);

- Специалист по информационной безопасности IT с 439 вакансиями (19%);

- Специалист по сертификации средств защиты безопасности с 221 вакансиями (10%).

При этом необходимо отметить, что на рынке труда присутствует спрос на узкопрофильных специалистов, требования к которым являются более высокими (как по наличию соответствующих компетенций, так и по опыту работы), но для которых предлагают соответствующий уровень оплаты труда.

Вакансии по информационной безопасности на hh.ru (май 2024г.):

- Аналитик SOC. Примерная заработная плата от 50 000 до 300 000 руб. на руки, примерное найденное количество вакансий 8.

- Project manager ИБ/Проектный менеджер ИБ. Примерная заработная плата от 50 000 до 300 000 руб. на руки, примерное найденное количество вакансий 33.

- Аналитик по информационной безопасности. Примерная заработная плата от 50 000 до 200 000 руб. на руки, примерное найденное количество вакансий 167.

- Специалист по информационной безопасности IT. Примерная заработная плата от 60 000 до 300 000 руб. на руки, примерное найденное количество вакансий 439.

- Аналитик L2. Примерная заработная плата от 35 000 до 150 000 руб. на руки, примерное найденное количество вакансий 8.

- Системный инженер Linux. Примерная заработная плата от 70 000 до 250 000 руб. на руки, примерное найденное количество вакансий 200.

- Старший инженер технической поддержки SOC. Примерная заработная плата от 160 000 до 200 000 руб. до вычета налогов, примерное найденное количество вакансий 2.

- Pentester (Пентестер). Примерная заработная плата от 100 000 до 400 000 руб. на руки, примерное найденное количество вакансий 8.

- Инженер-программист встраиваемых система/Embedded Developer. Примерная заработная плата от 70 000 до 250 000 руб. до вычета налогов, примерное найденное количество вакансий 16.

- Инженер по информационной безопасности. Примерная заработная плата от 70 000 до 250 000 руб. до вычета налогов, примерное найденное количество вакансий 630.

- Ведущий инженер-разработчик (электроника). Примерная заработная плата от 70 000 до 300 000 руб. до вычета налогов, примерное найденное количество вакансий 52.

- Инженер-разработчик / верификатор ПЛИС. Примерная заработная плата от 150 000 до 250 000 руб. до вычета налогов, примерное найденное количество вакансий 14.

- Ведущий системный инженер-программист. Примерная заработная плата от 50 000 до 100 000 руб. на руки, примерное найденное количество вакансий 81.

- Ведущий инженер-электроник / ведущий инженер-программист (разработчик встраиваемых систем). Примерная заработная плата от 130 000 до 260 000 руб. на руки, примерное найденное количество вакансий 2.

- Руководитель группы мониторинга. Примерная заработная плата от 80 000 до 120 000 руб. на руки, примерное найденное количество вакансий 33.

- Ведущий инженер по кибербезопасности. Примерная заработная плата от 50 000 руб., примерное найденное количество вакансий 3.

- Middle DevOps Engineer (Marketing). Примерная заработная плата от 100 000 руб. на руки, примерное найденное количество вакансий 4.

- Инженер технической поддержки/Soc-Engineer. Примерная заработная плата от 100 000 до 160 000 руб. до вычета налогов, примерное найденное количество вакансий 3.

- Антифрод-аналитик. Примерная заработная плата от 50 000 руб., примерное найденное количество вакансий 33.

- Разработчик программного обеспечения в сфере кибербезопасности. Примерная заработная плата от 90 000 руб., примерное найденное количество вакансий 7.

- Руководитель (директор) по информационной безопасности (SICO). Нет конкретной информации по примерной заработной плате, примерное найденное количество вакансий 18.

- Охотник за ошибками (баг-хантер). Информация отсутствует.

- Аудитор ИБ. Примерная заработная плата от 60 000 руб., примерное найденное количество вакансий 132.

- Аналитик по защите персональных данных. Примерная заработная плата от 60 000 до 100 000 руб. до вычета налогов, примерное найденное количество вакансий 35.

- ML-инженер в кибербезе. Информация отсутствует.

- Реверс-инжинер. Примерная заработная плата от 80 000 руб., примерное найденное количество вакансий 47.

- Web Security Researcher. Примерная заработная плата от 200 000 до вычета налогов, примерное найденное количество вакансий 41.

- Специалист по сертификации средств защиты безопасности. Примерная заработная плата от 50 000 руб., примерное найденное количество вакансий 221.

- RedTeam Security Researcher. Нет конкретной информации по примерной заработной плате, примерное найденное количество вакансий 4.

- Преподаватель в области кибербезопасности. Информация отсутствует.

- Бизнес-аналитик в области ИБ. Примерная заработная плата от 90 000 руб., примерное найденное количество вакансий 35.

Данные по востребованности специалистов по данным аналитического отчёта «Рынок труда в информационной безопасности в России в 2024–2027 гг.: прогнозы, проблемы и перспективы» Positive Technologies:

- Администратор средств защиты информации, инженер по информационной безопасности. 17% — 2027 (динамичный); 12% — 2027 (умеренный); 6% — 2023.

- Специалист по защите информации. 13% — 2027 (динамичный); 12% — 2027 (умеренный); 10% — 2023.

- Архитектор информационной безопасности. 5% — 2027 (динамичный); 4% — 2027 (умеренный); 2% — 2023.

- Специалист по безопасной разработке приложений (AppSec, DevSecOps). 3% — 2027 (динамичный); 3% — 2027 (умеренный); 3% — 2023.

- Специалист по технической защите информации (аттестация объектов информации). 2% — 2027 (динамичный); 1% — 2027 (умеренный); 1% — 2023.

- Пентестер (специалист по анализу защищенности). 1% — 2027 (динамичный); 1% — 2027 (умеренный); 1% — 2023.

- Специалист по криптографической защите информации. 1% — 2027 (динамичный); 1% — 2027 (умеренный); 1% — 2023.

- Аналитик SOC L2. 1% — 2027 (динамичный); 1% — 2027 (умеренный); 1% — 2023.

- Специалист комплаенс информационной безопасности. 1% — 2027 (динамичный); 1% — 2027 (умеренный); 0% — 2023.

- Специалист по управлению уязвимостями. 1% — 2027 (динамичный); 1% — 2027 (умеренный); 0% — 2023.

Как следствие, возникает понимание того, что специалист по информационной безопасности, это, образно выражаясь, самурай, у которого есть свой путь. Это означает, что после окончания высшего учебного заведения молодой специалист не перестает, а продолжает учиться, совершенствуя свои навыки в рамках выбранной специализации. Говоря другими словами, для специалиста по информационной безопасности была предложена и на текущий момент поддерживается на уровне экспертного сообщества концепция ординатуры, заключающаяся в следующем.

Молодой специалист завершает свое обучение как специалист, обладающий базовыми компетенциями, но не являющийся законченным специалистом. Стать таковым он может только после получения отдельных специфичных знаний, при этом перечень этих специфичных знаний можно получить только у конкретного работодателя. Так, например, выпускник вуза может знать назначение и принципы работы SIEM систем, но указание, навыками эксплуатации и администрирования какой конкретно SIEM системы он должен владеть, он может узнать только у своего работодателя. При этом критерием владения соответствующими навыками является вендорский сертификат.

Если обобщить области знаний до определенного уровня (например, «специалист по безопасности компьютерных систем и сетей»), сформировав тем самым групповую роль, и сопоставить роли с уровнями квалификации в виде должностного уровня, можем получить матрицу развития специалиста.

Если сравнить российскую систему описания квалификаций специалистов в области информационной безопасности, то можно отметить наличие в ней двух нетривиальных составляющих — образовательных стандартов и профессиональных стандартов. Проблема заключается в том, что образовательные стандарты не полностью синхронизированы с профессиональными, поэтому даже на уровне документов получается ситуация, когда учим «немного не тому, что должно быть на практике». Зарубежные системы, в частности NICE framework, лишены такого недостатка, т. к. в нем отсутствует деление на образовательную и профессиональную части.

Для преодоления указанного разрыва предлагается сделать условный «унифицированный интерфейс», т. е. дать описание компетенций, которые с одной стороны являются описанием базовых позиций на рынке труда, а с другой стороны задают ориентиры для образовательных организаций. Учитывая актуальность темы центров мониторинга, авторы предложили свое видение компетенций для базовых позиций SOC центров. Хотим обратить внимание читателей, параллельно сделана попытка сопоставить эти компетенции с компетенциями NICE framework.

Начальный уровень специалиста центра мониторинга ПДИ

Уметь выполнять код:

- У001 — анализировать и применять действующую нормативно-правовую и методологическую базу, а также требования законодательства Российской Федерации, международные и национальные стандарты в сфере информационной безопасности (S0414 — Skill in evaluating laws; S0415 — Skill in evaluating regulations; S0416 — Skill in evaluating policies).

- У002 — настраивать средства (агентов, интерфейсов) сбора технических данных для выявления событий информационной безопасности в значимых объектах критической информационной инфраструктуры (S0600 — Skill in collecting relevant data from a variety of sources).

- У003 — осуществлять работу с техническими средствами, реализующими функции управления инцидентами защиты информации на значимых объектах критической информационной инфраструктуры (S0805 — Skill in designing incident responses).

- У004 — анализировать технические данные, свидетельствующие о возникновении событий и инцидентов информационной безопасности на значимых объектах критической информационной инфраструктуры (S0872 — Skill in performing network data flow analysis; S0885 — Skill in performing system activity analysis; S0477 — Skill in identifying anomalous activity).

- У005 — формировать отчетность о выявленных событиях и инцидентах информационной безопасности на значимых объектах критической информационной инфраструктуры (S0459 — Skill in creating security assessment reports).

- У006 — работать с техническими средствами, реализующими функции управления инцидентами информационной безопасности (S0863 — Skill in performing incident analysis; S0593 — Skill in handling incidents).

- У007 — применять меры, направленные на снижение тяжести последствий от реализации инцидентов информационной безопасности в субъекте критической информационной инфраструктуры (S0575 — Skill in developing network infrastructure contingency and recovery plans).

- У008 — применять методологию оценки потенциала влияния (критичности) инцидента информационной безопасности субъекта критической информационной инфраструктуры (S0440 — Skill in identifying target vulnerabilities; S0441 — Skill in describing target vulnerabilities; S0465 — Skill in identifying critical infrastructure systems).

- У009 — анализировать технические данные, свидетельствующие о возникновении событий и инцидентов информационной безопасности (S0491 — Skill in processing digital forensic data).

- У010 — формировать отчетность в рамках восстановления функционирования бизнес- и технологических процессов и объектов информатизации после инцидентов информационной безопасности (S0579 — Skill in preparing reports).

Знать код:

- З001 — нормативные правовые акты, методические документы, национальные стандарты, нормативные акты регуляторов, устанавливающих требования по защите и мониторингу информационной безопасности объектов критической информационной инфраструктуры (K0676 — Knowledge of cybersecurity laws and regulations).

- З002 — основные уязвимости и информационные угрозы, характерные для объектов критической информационной инфраструктуры (K0682 — Knowledge of cybersecurity threats; K0683 — Knowledge of cybersecurity vulnerabilities; K0839 — Knowledge of critical infrastructure systems and software).

- З003 — базовый состав и функциональные возможности технических средств сбора технических данных для выявления событий и инцидентов информационной безопасности (K0950 — Knowledge of Intrusion Detection System (IDS) tools and techniques; K1253 — Knowledge of information collection tools and techniques).

- З004 — основные тактики и техники атак (MITRE ATT&CK). K0844 — Knowledge of cyber attack stages; K0832 — Knowledge of cyberattack characteristics.

- З005 — Типовые сетевые атаки на инфраструктуру на различных уровнях модели OSI (K0674 — Knowledge of computer networking protocols; K0831 — Knowledge of network attack vectors).

- З006 — принципы построения систем обеспечения защиты информации и операционной надежности (киберустойчивости). K0730 — Knowledge of cyber safety principles and practices.

- З007 — подходы к настройке средств сбора технических данных для выявления событий информационной безопасности (K1269 — Knowledge of security information and event management (SIEM) tools and techniques).

- З008 — принципы работы с техническими средствами, реализующими функции управления инцидентами информационной безопасности (K0725 — Knowledge of incident response tools and techniques; K0726 — Knowledge of incident handling tools and techniques).

- З009 — подходы к описанию сценариев реализации угроз информационной безопасности в субъектах критической информационной инфраструктуры (K0823 — Knowledge of incident response policies and procedures; K1274 — Knowledge of threat modeling tools and techniques).

- З010 — подходы к реагированию на инциденты информационной безопасности в субъекте критической информационной инфраструктуры (K0724 — Knowledge of incident response principles and practices).

Будем рады комментариям и предложениям. Открыты к взаимодействию.

Алексей Петухов,

Эксперт BISA, лидер центра компетенций Кибербез Энерджинет