В первой части мы разобрали, почему промпт-инжиниринг становится обязательным навыком специалиста по ИБ: ИИ стремительно проникает в ИБ-процессы, а качество взаимодействия между человеком и ИИ напрямую зависит от того, как сформулирован промпт к ИИ моделям.

Теперь переходим к практике. В этой части — конкретные промпты для реальных ИБ-задач: от анализа нормативных требований до разбора инцидентов и работы с кодом.

Анатомия эффективного промпта для ИБ-задач

В первой статье мы обозначили четыре элемента структуры промпта: роль и контекст, описание задачи, ограничения и условия, требуемый формат результата. Теперь покажем, как эта структура работает на практике.

Сравнение промптов

Рассмотрим одну задачу — проверку конфигурации межсетевого экрана на соответствие требованиям безопасности. Запрос к ИИ модели может быть сформулирован двумя способами:

Способ 1. Плохой промпт: «Проверь настройки файрвола».

Что получит специалист в ответ: общие рекомендации уровня «закройте ненужные порты», не привязанные ни к инфраструктуре, ни к требованиям, ни к конкретному результату.

Способ 2. Хороший промпт: «Ты — эксперт по информационной безопасности со специализацией на защите сетей. Задача: проанализируй следующую конфигурацию межсетевого экрана и выяви отклонения, могущие привести к несанкционированному доступу. Ограничения: рассматривай только правила для входящего трафика. Формат результата: таблица с колонками «Правило», «Выявленное нарушение», «Рекомендация по устранению», «Приоритет». [данные конфигурации]».

Разница очевидна. Второй промпт задаёт роль (эксперт по сетевой защите), формулирует конкретную задачу, ограничивает область анализа и требует структурированного результата. ИИ получает достаточно контекста, чтобы дать действительно полезный ответ. Который, все же, требует последующей проверки человеком.

Ключевое правило: чем точнее вы описываете роль, задачу, ограничения и ожидаемый формат — тем меньше итераций потребуется для получения нужного результата. Просто представьте, что вы ставите задачу новому специалисту, еще не погруженному в контекст вашей работы, или подрядчику.

Практические примеры промптов по задачам ИБ

ИИ как юрист-помощник специалиста по ИБ

Это один из наименее очевидных, но при этом наиболее востребованных сценариев применения ИИ в работе ИБ-специалиста. Практически ежедневно многим специалистам по ИБ (особенно руководителям) приходится интерпретировать требования регуляторов: 152/187-ФЗ, приказы ФСТЭК, положения Банка России, ГОСТы, внутренние регламенты и т.п. Юридический язык нормативных документов непрост, требования нередко пересекаются или противоречат друг другу, да и специалист по ИБ и юрист разные профессии.

ИИ неожиданно хорошо справляется с юридическими задачами: он обучен на огромном массиве нормативных текстов, умеет сопоставлять требования разных документов, выявлять противоречия и формулировать выводы в нужном стиле. Это не замена юристу, однако хороший инструмент, который позволяет специалисту по ИБ быстро разобраться в нормативном контексте и подготовить грамотный черновик документа.

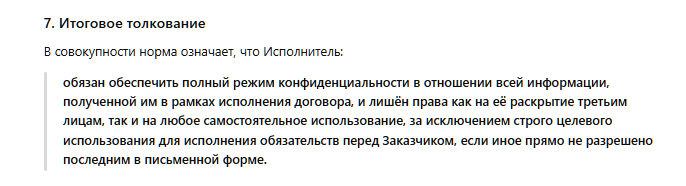

Промпт (пример 1). Интерпретация (толкование) нормативных требований.

Действуй как доктор юридических наук. Дай толкование этой нормы: "2.1.5. Не разглашать и не использовать никаким образом без письменного разрешения Заказчика информацию, ставшую известной Исполнителю в связи с исполнением своих обязательств по Договору."

Результат выполнения промпта представлен на рисунке 1. В виду того, что было предложено детальное толкование, я поместил лишь итоговый вывод.

Рисунок 1. Результат выполнения промпта

Промпт (пример 2). Анализ соответствия процесса ИБ нормативным требованиям.

Ты — эксперт в области информационного права России. Задача: проанализируй описанный ниже процесс обработки персональных данных и определи, соответствует ли он требованиям 152-ФЗ и приказа ФСТЭК России №21 для информационных систем персональных данных 2-го уровня защищённости. Ограничения: анализируй только организационные меры; не затрагивай технические меры. Формат: таблица «Требование нормативного акта | Статья/пункт | Соответствует / Не соответствует | Комментарий». Описание процесса: В HR-отделе процесс начинается со сбора персональных данных сотрудников, таких как ФИО, паспортные данные и контакты, с обязательным получением письменного согласия и уведомлением об обработке Роскомнадзора в соответствии с 152-ФЗ. Данные хранятся в защищенных системах с шифрованием и локализацией в России, доступ к ним ограничен ролевой моделью, а использование происходит для оформления договоров и расчета зарплаты с мерами информационной безопасности, включая аудит логов. Передача данных возможна только в налоговые органы или банки по закону или с согласия, с заключением договоров о конфиденциальности. По истечении срока хранения данные уничтожаются или анонимизируются с актом, а в случае утечки уведомляются субъекты и Роскомнадзор в течение 24 часов.

Результат выполнения промпта представлен на рисунке 2. Я привел только часть таблицы, сама таблица значительно больше. Как видно представлена достаточно неплохая оценка процесса с точки зрения соответствия нормам действующего законодательства. Однако, обратите внимание в представленном примере модель ИИ правильно определила пункты 152-ФЗ, но неверно определила пункты из приказа ФСТЭК № 21. Хотя логически выводы правильны. Поэтому, если вы хотите применить продемонстрированный подход, например, для аудита, нужно обязательно проверить и поправить ссылки на нормы законодательства.

Рисунок 2. Результат выполнения промпта

Анализ журналов событий

Обработка больших объёмов логов — рутинная, но критически важная задача. ИИ помогает структурировать анализ и выявить аномалии, которые легко пропустить при ручном просмотре.

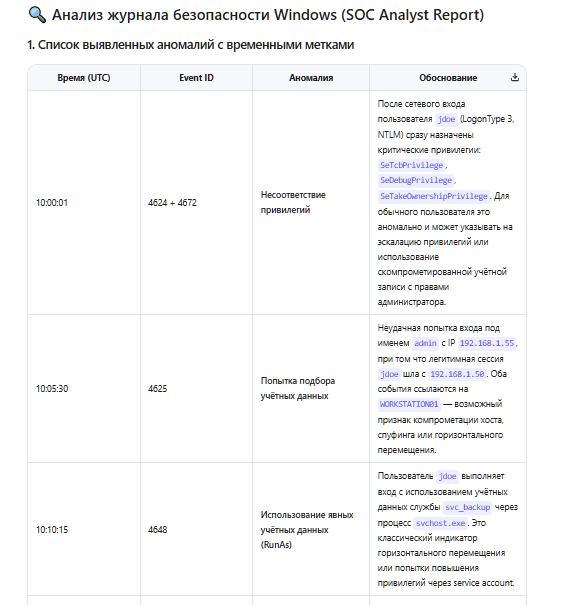

Промпт (пример 3). Выявление аномалий в журнале событий

Ты — аналитик SOC. Задача: проанализируй приведённый фрагмент журнала событий Windows Security Log и выяви аномалии, которые могут свидетельствовать о компрометации учётной записи или горизонтальном перемещении атакующего. Ограничения: обращай внимание только на события с ID 4624, 4625, 4648, 4768, 4769, 4776. Формат: 1. Список выявленных аномалий с временными метками 2. Оценка вероятности инцидента (низкая / средняя / высокая) 3. Рекомендуемые следующие шаги для расследования. [прикладывается журнал событий]

Результат выполнения промпта представлен на рисунке 3.

Рисунок 3. Результат выполнения промпта

Анализ кода и поиск уязвимостей

ИИ эффективно помогает при анализе кода в части выявления типовых уязвимостей.

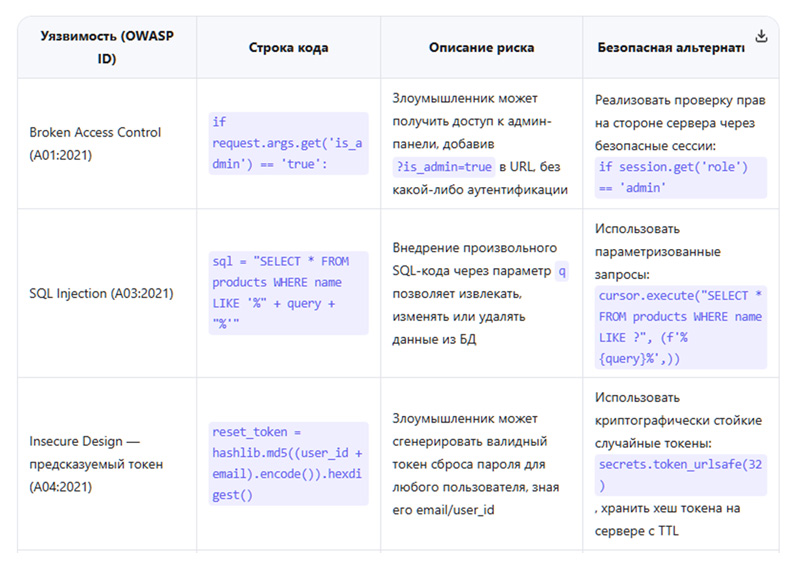

Промпт (пример 4.) Поиск уязвимостей OWASP Top 10

Ты — эксперт по безопасной разработке (Application Security). Задача: проанализируй приведённый фрагмент кода на языке Python и выяви уязвимости из списка OWASP Top 10. Для каждой найденной уязвимости предложи безопасный вариант реализации. Ограничения: фокусируйся только на уязвимостях, эксплуатируемых без аутентификации. Формат: таблица «Уязвимость (OWASP ID) | Строка кода | Описание риска | Безопасная альтернатива». [Прикладывается файл с кодом].

Результат выполнения промпта представлен на рисунке 4.

Рисунок 4. Результат выполнения промпта

Важно помнить: не передавайте в облачные модели реальный исходный код с чувствительной бизнес-логикой — используйте локальные модели или обезличивайте фрагменты.

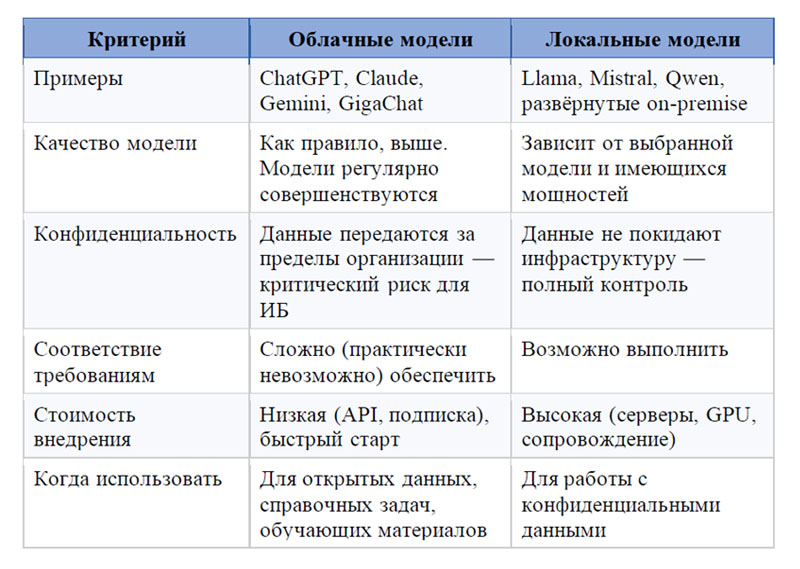

Передача в облачную модель фрагмента конфигурации с внутренними IP-адресами, журнала событий с именами учётных записей или текста внутреннего регламента — это потенциальная утечка конфиденциальной информации за периметр организации. Таблица ниже даёт чёткий ориентир: какой тип модели выбрать в зависимости от задачи, с пониманием как возможностей, так и рисков каждого варианта.

По итогам статей два вопроса от главного редактора и ответы автора:

Можно ли доверять ИИ в аудите?

Конечно нельзя. Все взаимодействие должно строиться по принципу «доверяй, но проверяй» или более научно Human-in-the-Loop («человек в цикле»), принцип, про который мы говорили в первой части статьи.Можно ли использовать ИИ для аудита ИБ?

Не просто можно, а даже нужно. Применение ИИ позволяет экономить время и силы аудитора, но проверить результаты ИИ, все же, обязательно нужно.